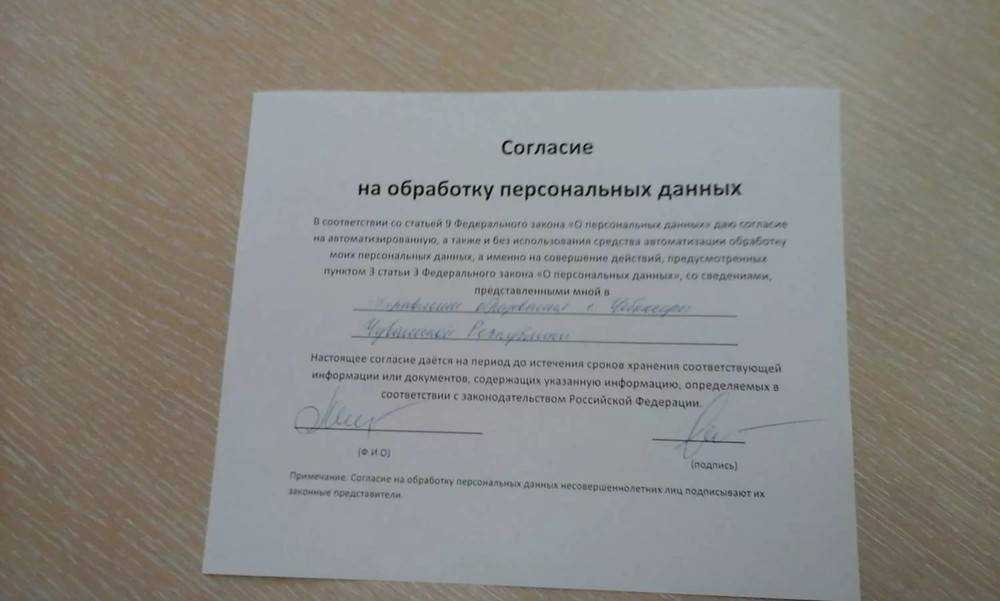

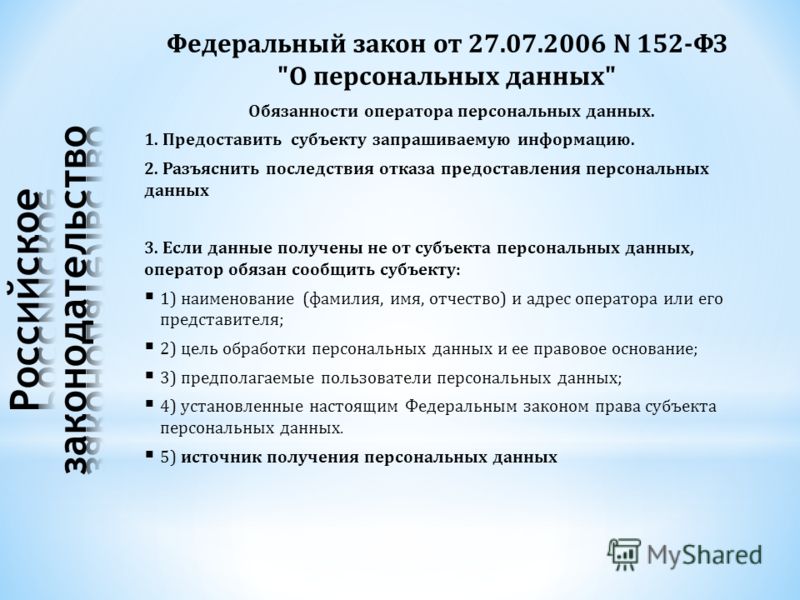

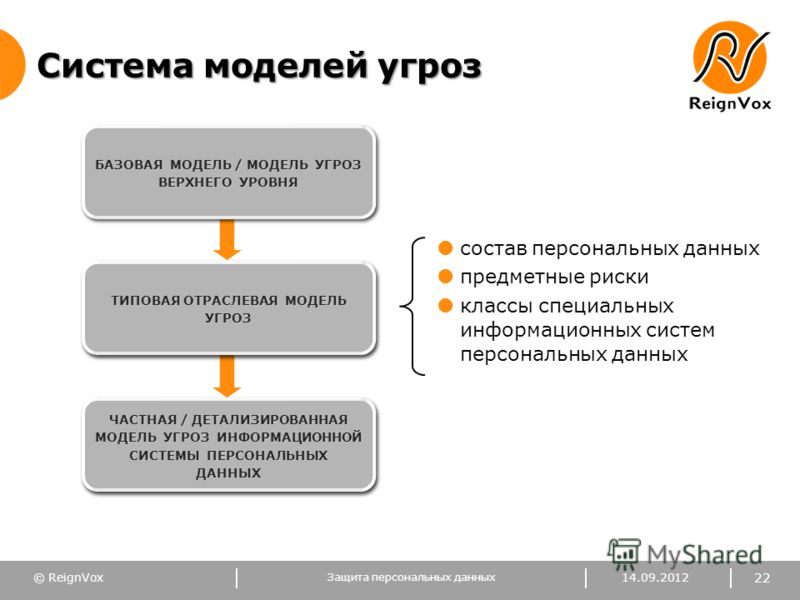

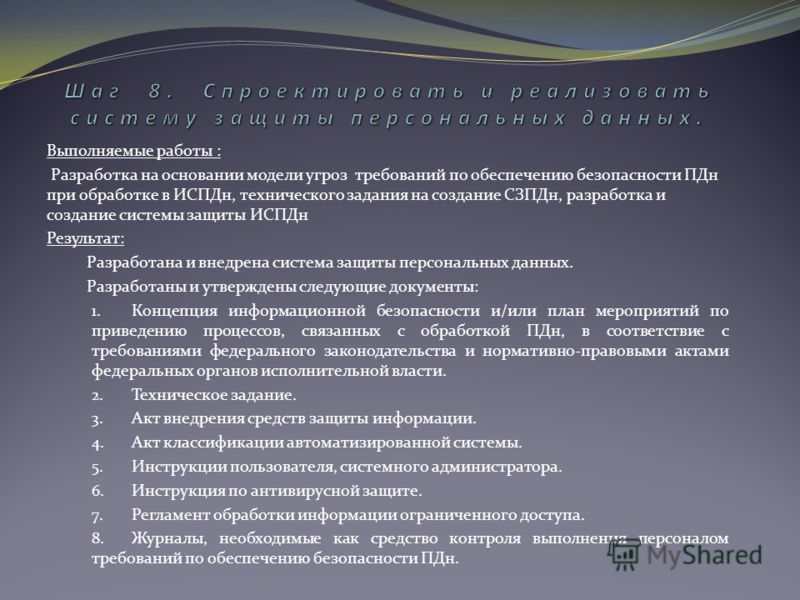

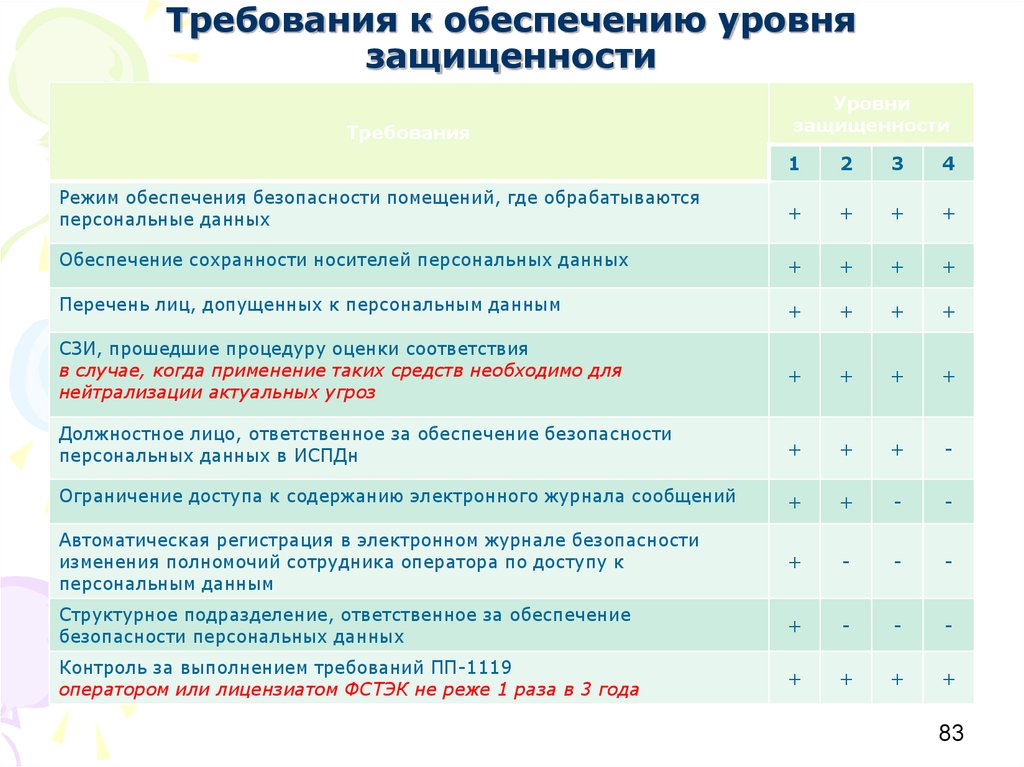

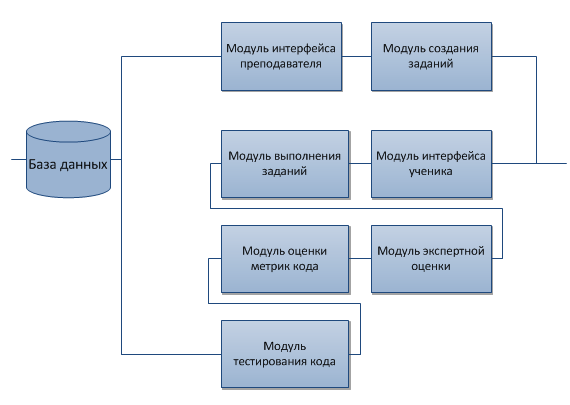

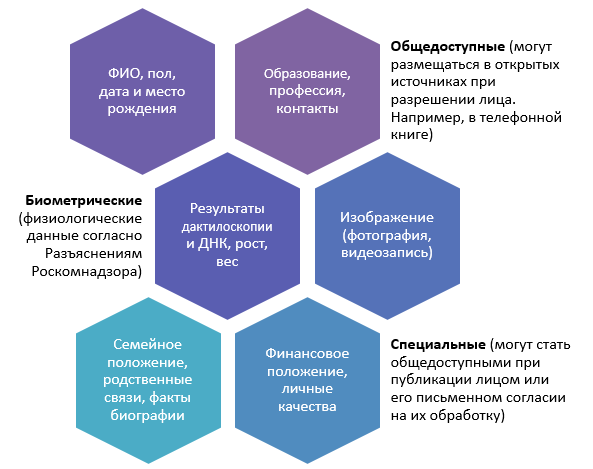

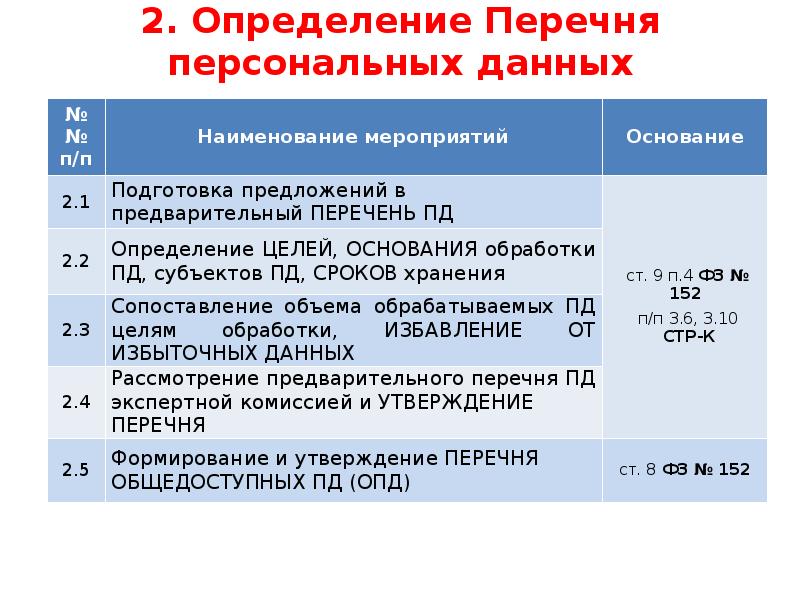

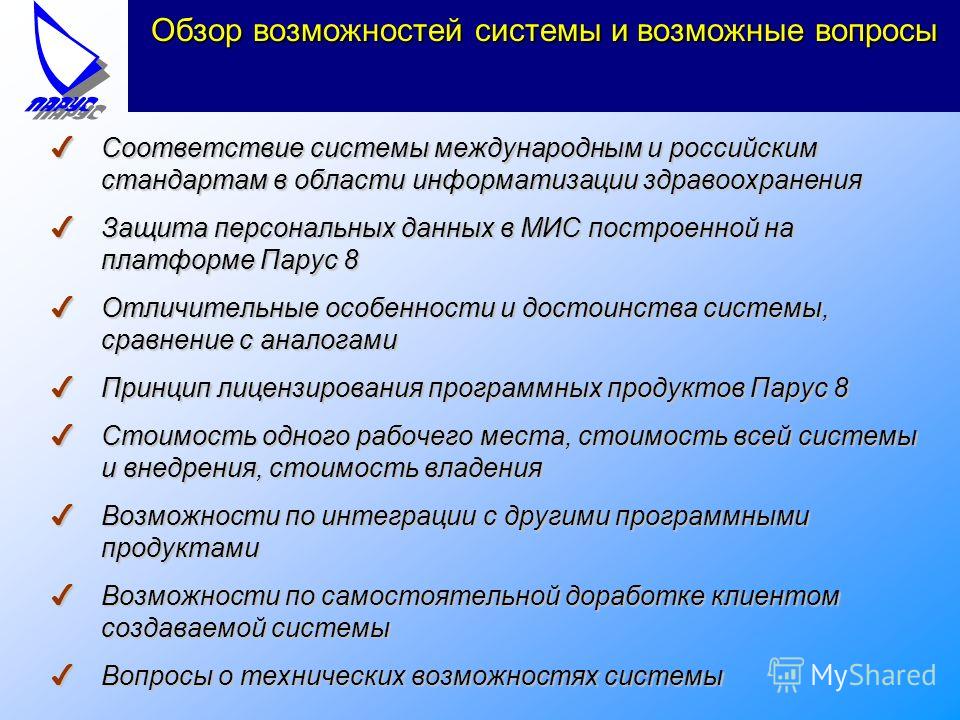

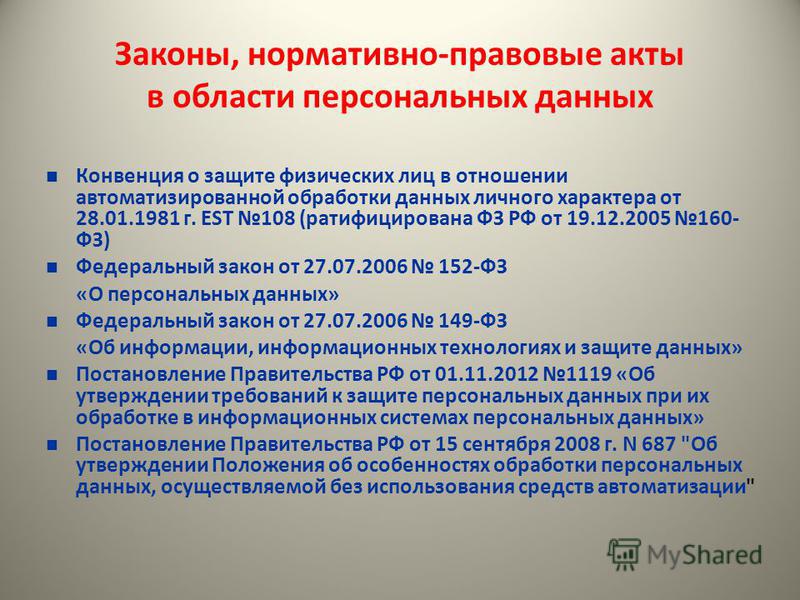

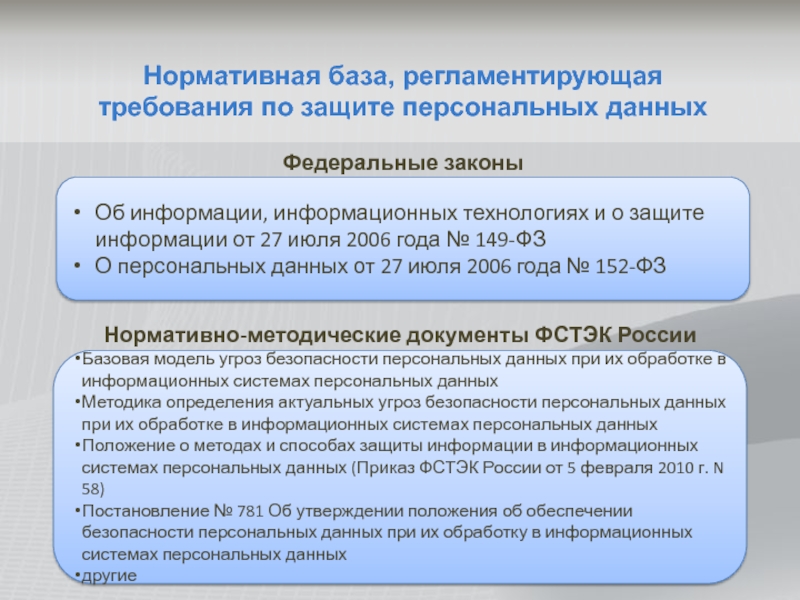

Этапы защиты персональных данных: схемы и инструкции

Раздел: Фотоархив познания