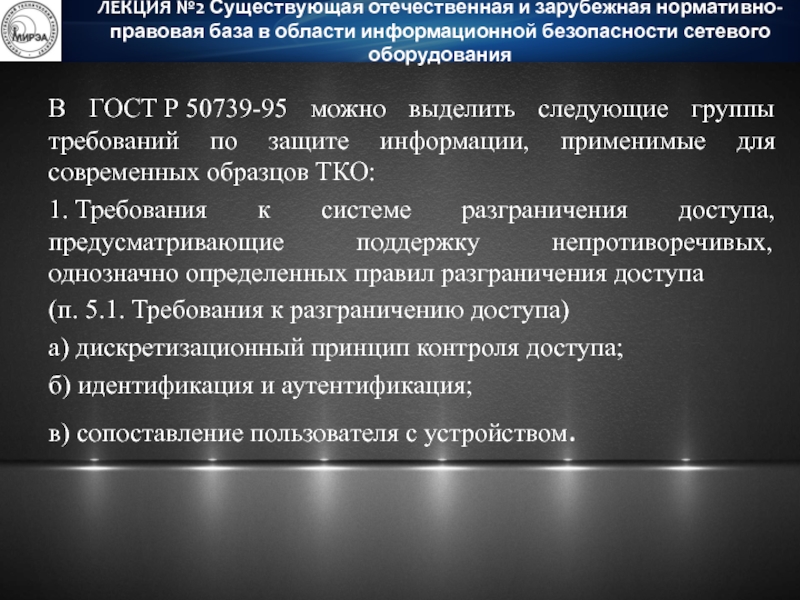

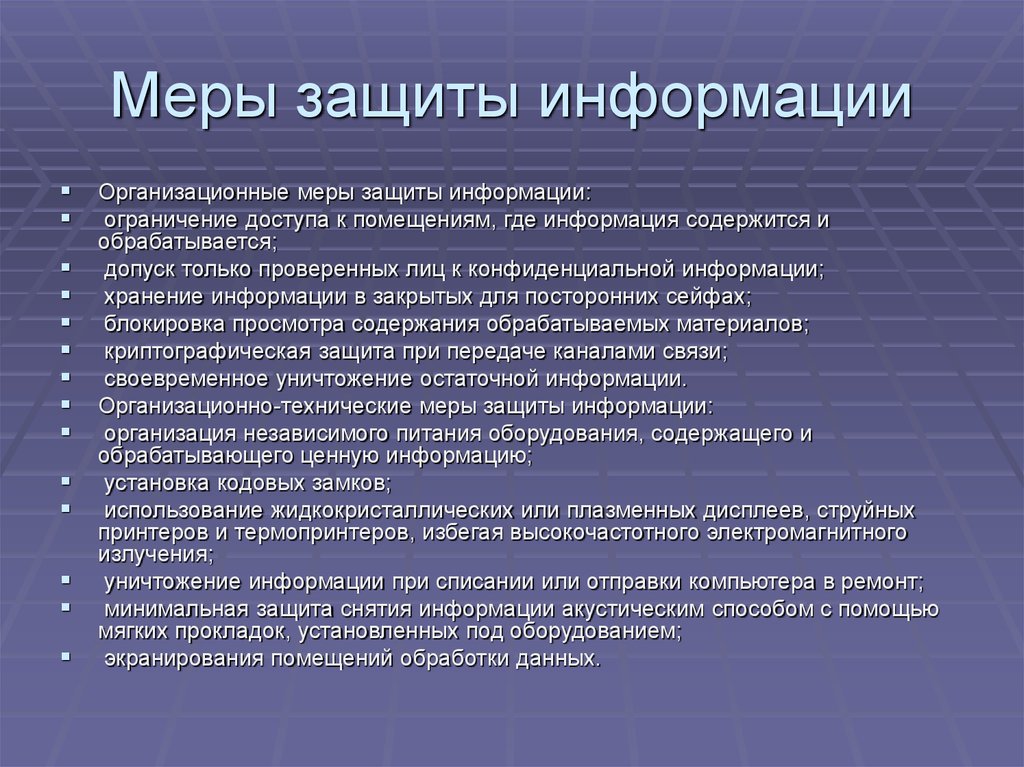

Схемы защиты информации: Визуализация требований

.gif)

Раздел: Фотопутеводитель